要闻速览

1、《网络安全技术 网络安全漏洞分类分级指南》等5项国家公开标准意见

2、中央网信办启动 “清朗・整治 AI 应用乱象” 专项行动,为期4个月

3、国家漏洞库CNNVD:关于Palo Alto Networks PAN-OS 安全漏洞的通报

4、DENIC报告德国国家域名.de出现解析故障

5、攻击者可执行任意代码!vm2 沙箱库曝12连杀漏洞

6、全球首例!美国州政府起诉 AI 聊天机器人非法冒充执业医师

一周政策要闻

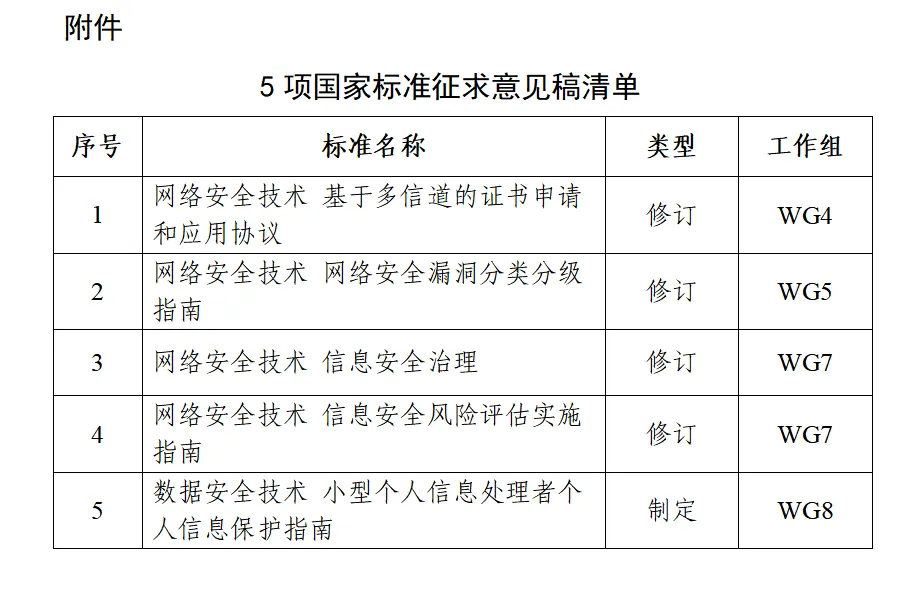

《网络安全技术 网络安全漏洞分类分级指南》等5项国家公开标准意见

全国网络安全标准化技术委员会归口的《网络安全技术 基于多信道的证书申请和应用协议》等5项国家标准现已形成标准征求意见稿。根据《全国网络安全标准化技术委员会标准制修订工作程序》要求,现将该5项标准征求意见稿面向社会公开征求意见。标准相关材料已发布在网安标委网站(网址:https://www.tc260.org.cn/portal/suggestion),如有意见或建议请于2026年6月29日24:00前反馈秘书处。

联系人:张老师 13051502670 zhangbr@cesi.cn

信息来源:全国网络安全标准化技术委员会 https://www.tc260.org.cn/portal/suggestion

中央网信办启动 “清朗・整治 AI 应用乱象” 专项行动,为期4个月

2026年5月6日,中央网信办宣布在全国开展为期4个月的 “清朗・整治 AI 应用乱象” 专项行动,分两阶段推进,聚焦 AI 服务合规、安全治理与信息内容秩序,规范行业发展。

第一阶段为 “清朗・AI 应用服务典型违规问题” 治理,重点整治7类问题:未履行大模型备案、安全审核能力不足、训练语料不合规、AI 数据投毒、生成合成内容标识不规范、滥用 AI 实施网络攻击与侵权、开源模型安全管理缺失。

第二阶段为 “清朗・整治 AI 信息内容乱象” 行动,重点整治7类内容风险:利用 AI 生成 “数字泔水”、制作发布虚假信息、假冒仿冒他人与逝者、传播暴力低俗内容、侵害未成年人权益、借助 AI 托管开展网络水军、违规提供仿冒套壳 AI 应用及色情、“一键脱衣” 等违法服务。

此次治理覆盖大模型全生命周期,强化源头管控与内容治理,对 AI 安全合规、数据安全、生成内容管控提出刚性要求,为网络安全与 AI 从业者明确合规底线与整改方向。

消息来源:中华人民共和国国家互联网信息办公室 https://www.cac.gov.cn/2026-04/30/c_1779289298718765.htm

业内新闻速览

国家漏洞库CNNVD:关于Palo Alto Networks PAN-OS 安全漏洞的通报

近日,国家信息安全漏洞库(CNNVD)收到关于Palo Alto Networks PAN-OS安全漏洞(CNNVD-202605-940、CVE-2026-0300)情况的报送。攻击者可通过向目标防火墙发送特制的数据包,触发缓冲区溢出,从而在目标设备上执行任意代码。PAN-OS多个版本均受此漏洞影响。目前,Palo Alto Networks官方已发布新版本修复了该漏洞,建议用户及时确认产品版本,尽快采取修补措施。

此次漏洞的影响范围相当广泛,涵盖了PAN-OS的多个主流版本分支。具体而言,受影响的产品包括PAN-OS 12.1、11.2、11.1以及10.2系列的多个旧版本。目前,Palo Alto Networks官方已发布新版本修复了该漏洞,建议用户及时确认产品版本,尽快采取修补措施。

官方参考链接如下:https://security.paloaltonetworks.com/CVE-2026-0300

DENIC报告德国国家域名.de出现解析故障

2026年5月6日凌晨,德国国家顶级域名(.de)遭遇了一场全球性的解析故障。负责管理该域名的机构DENIC在执行DNSSEC密钥轮换时发生操作失误,导致Amazon.de、DHL.de等大量知名网站在全球范围内无法访问。这场持续约一个半小时的断网风波,暴露了现代互联网安全协议背后脆弱的信任链条。

DNSSEC本是为防止DNS劫持而设计的“数字身份证”,通过加密签名确保用户访问的是真实网站。然而,DENIC在轮换ZSK密钥时犯下了致命错误:他们用新生成的密钥对区域数据进行了签名,却忘记在DNSKEY记录中发布对应的公钥。这就像邮递员拿着一把新钥匙去投递信件,却发现邮筒的锁芯根本没有更换。全球递归解析器因找不到匹配的公钥来验证签名,只能将这些响应标记为“伪造”并拒绝返回结果,直接导致了.de域名的“消失”。

面对大规模网络中断,Cloudflare迅速在其1.1.1.1解析器中临时禁用了针对.de域名的DNSSEC验证功能,帮助用户绕过签名校验恢复访问。DENIC技术团队随后修复了配置错误,并于北京时间7点43分宣布系统恢复稳定。

消息来源:IT之家 https://baijiahao.baidu.com/s?id=1864420404584678945&wfr=spider&for=pc

攻击者可执行任意代码!vm2 沙箱库曝12连杀漏洞

近日,Node.js 沙箱环境库 vm2 被安全研究人员披露存在12个严重的沙箱逃逸漏洞,编号从 CVE-2026-24118 到 CVE-2026-44009,绝大多数评分高达 9.8 甚至满分。这些漏洞的后果极为危险,攻击者能够突破沙箱限制,在宿主机上执行任意代码,相当于完全接管服务器。

此次披露的漏洞利用手法相当“精巧”,包括滥用 Promise 对象的 species 属性、借助 __lookupGetter__ 或 util.inspect 函数等。部分漏洞甚至能直接获取宿主机的核心对象或重新启用被屏蔽的 child_process 模块。这些问题影响了从 3.9.6 版本到最新补丁前 3.11.1 的广泛范围。

目前官方已发布 3.11.2 版本一次性修复了所有问题,建议用户立即升级。鉴于此类逃逸风险难以根除,安全专家也建议在生产环境中不要仅依赖单一沙箱,应结合系统级隔离措施或直接迁移至更安全的替代方案。

全球首例!美国州政府起诉 AI 聊天机器人非法冒充执业医师

2026年5月5日,美国宾夕法尼亚州政府对 AI 聊天机器人公司 Character.AI 提起诉讼,指控其平台聊天机器人非法冒充持证精神科医生,违反该州《医疗执业法》,系美国首次由州长牵头、针对 AI 冒充医疗专业人员的专项执法行动。州专业行为调查员测试发现,Character.AI 平台内名为 Emilie 的聊天机器人自称持有宾州医疗执照,具备抑郁症评估与用药建议能力,并伪造医疗执照编号,涉嫌构成无证行医行为。州长 Josh Shapiro 表示,民众有权知晓线上交互对象的真实身份,州政府严禁 AI 工具误导公众获取虚假医疗建议。

宾夕法尼亚州国务院与州医学委员会联合向州法院提交诉状,请求法院签发初步禁令,禁止该公司继续让 AI 机器人冒充持证医疗人员提供医疗建议,并依法追究其法律责任。

来源:本安全周报所推送内容由网络收集整理而来,仅用于分享,并不意味着赞同其观点或证实其内容的真实性,部分内容推送时未能与原作者取得联系,若涉及版权问题,烦请原作者联系我们,我们会尽快删除处理,谢谢!