一、CastleLoader是什么?

CastleLoader是一款高度隐秘的恶意加载器,核心作用是作为攻击链的第一阶段入口,相当于攻击者打入目标网络的“先头部队”。它本身不直接实施破坏,却能悄悄将后续的恶意组件(如信息窃取器、远程访问木马RAT)载入目标设备并执行,最终帮助攻击者窃取账号凭据、长期控制设备,为后续更深入的攻击铺路。

自2025年初被首次发现以来,CastleLoader已在多起针对性攻击活动中现身,截至目前,已确认感染至少469台设备,覆盖多个行业,其中政府机构成为主要攻击目标,其威胁不容小觑。

二、攻击流程与执行链路

CastleLoader的执行过程极其复杂,分为多个阶段,目的是规避传统安全检测:

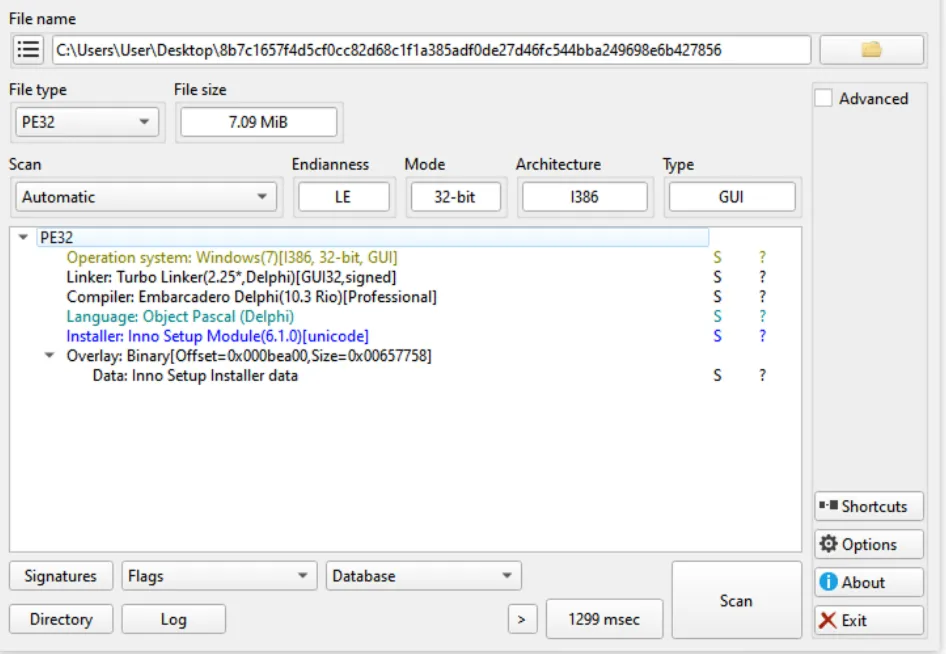

1、包装式安装程序

攻击者利用Inno Setup安装程序制作载体,将恶意负载嵌入看似正常的软件安装包中,诱使用户下载并运行。

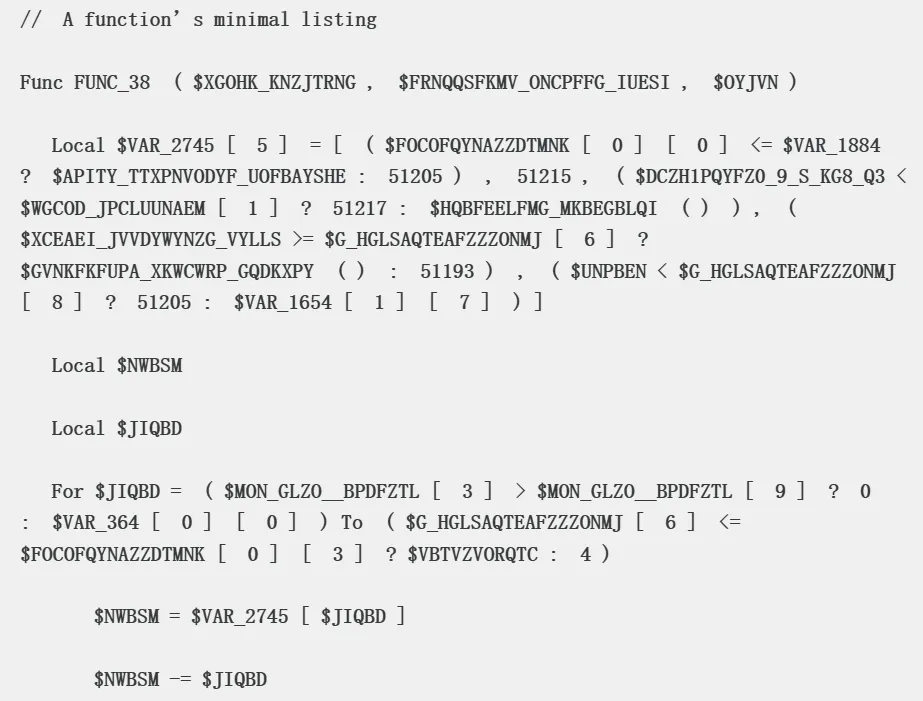

2、AutoIt脚本执行

安装包释放并执行内嵌的AutoIt3.exe及其编译脚本,启动恶意流程的初始化。

3、进程空洞注入(Process Hollowing)

创建一个合法系统进程(如jsc.exe)并使其处于挂起状态,随后替换其内存空间,注入恶意代码。

注入后的恶意模块仅在内存中运行,无需写入磁盘,从而绕过基于静态签名的检测。

三、技术特点与检测难点

CastleLoader之所以能持续活跃、规避检测,核心在于其三大技术特点,精准击中了传统安全防护的薄弱点:

1、静态检测几乎无效

由于最终恶意负载仅存在于内存中,且每个执行阶段均表现为合法行为,传统基于文件签名的检测手段难以奏效。

2、流程隐匿性强

CastleLoader将攻击链条拆分为多个看似正常的步骤(如安装程序执行、脚本运行、系统进程创建),显著增加了行为分析的难度。

3、进程注入策略更难监控

不同于常规的解除映射(Unmap)技术,CastleLoader直接在目标进程内存中替换入口点,使得依赖API拦截的安全产品难以捕获异常。

四、传播手法与社会工程

CastleLoader的传播,高度依赖ClickFix社会工程手法——攻击者通过伪造“软件验证”“系统更新”“补丁安装”等提示,欺骗受害者手动执行恶意命令。这些伪装通常模仿正常软件、代码库的外观,话术极具迷惑性,用户稍不注意就会主动点击,导致设备被入侵。

五、威胁影响与安全风险

CastleLoader的攻击能力主要体现在:

● 注入并运行复杂的恶意模块,包括信息窃取器、RAT等;

● 通过内存操控进程,帮助攻击者获得目标设备的持久访问权限;

● 精准绕过传统端点检测与响应机制,难以被及时发现和处置;

● 作为高级攻击链的入口,为后续勒索、数据泄露等行为铺路。

因此,CastleLoader被业界视为高风险的初始访问载体,对政府、关键基础设施等单位构成严重威胁。

六、聚铭网络流量智能分析审计系统:精准识别与阻断

面对CastleLoader的隐蔽性与复杂性,聚铭网络流量智能分析审计系统(iNFA)凭借全流量深度解析、AI行为建模及威胁情报联动等多方面能力,提供了一套行之有效的检测方案。

全流量采集+内存行为还原

● 支持万兆级全流量镜像采集,通过零拷贝技术实现无死角监控;

● 利用深度协议解析(DPI)还原HTTP/HTTPS/DNS等通信内容,即使恶意负载不落地,也能从网络侧捕获其命令与控制(C&C)通信特征;

● 融合多源威胁情报生态,内置百亿级恶意样本库与数十亿级IP/域名信誉库,通过毫秒级实时匹配机制,自动识别攻击中的异常User-Agent及可疑IP。

AI驱动的行为异常检测引擎

● 内置未知文件行为检测、异常行为检测、高级攻击检测等多个核心引擎;

● 自动学习网络基线,识别非常规进程通信、非典型脚本执行流量、高频短连接等CastleLoader典型行为模式;

● 即使攻击者更换IP或User-Agent,AI模型仍能通过行为序列异常发现潜伏威胁。

失陷主机精准定位

● 支持对全量历史流量进行回溯分析,追溯早期感染痕迹,发现潜伏期较长的失陷资产;

● 基于C&C通信特征、异常行为序列及资产信息进行交叉关联,精准锁定失陷主机及其受影响业务;

● 自动生成失陷主机列表及扩散风险评估,为应急处置提供明确目标。

可视化溯源与闭环处置

● 提供完整攻击链路图谱,直观展示从初始投递→脚本执行→内存注入→C&C通信→数据外泄的全过程;

● 联动SOAR平台或人工响应流程,自动生成处置建议(如隔离主机、阻断 IP、清除进程);

● 满足等保2.0、关基保护条例对网络流量审计日志留存180天以上的合规要求。

安全警示

CastleLoader并非简单的恶意程序,而是一款设计精巧、执行链条复杂的恶意加载器,其核心优势在于“隐匿性”——通过多阶段伪装、内存注入等技术,成功规避传统安全检测,成为攻击者针对政企机构的“优选工具”。

聚铭网络安全专家提醒:当前网络攻击愈发隐蔽,针对政府机构、关键基础设施的定向攻击持续增多。建议相关单位加强终端防护,警惕陌生安装包、可疑更新提示,避免手动执行未知命令;同时,部署具备内存检测、行为分析能力的安全产品,精准识别这类隐蔽性恶意加载器,筑牢网络安全防线。