要闻速览

1、《网络安全标准实践指南——互联网平台新型腐败预防和处置要求》公开征求意见

2、公安部刑侦局、国家反诈中心联合发布《2025版防范电信网络诈骗宣传手册》

3、工信部:关于防范KeeLoader恶意软件的风险提示

4、CNCERT提醒:防范BlackMoon变种HTTPBot僵尸网络的风险

5、以色列和伊朗冲突蔓延至网络战场

6、约10万纳税人账户遭恶意劫持,英国税务机关损失超4.5亿元

一周政策要闻

《网络安全标准实践指南——互联网平台新型腐败预防和处置要求》公开征求意见

为指导互联网平台企业开展新型腐败问题预防和处置工作,全国网络安全标准化技术委员会秘书处组织编制了《网络安全标准实践指南——互联网平台新型腐败预防和处置要求(征求意见稿)》。

根据《全国网络安全标准化技术委员会<网络安全标准实践指南>文件管理办法》要求,秘书处现组织对《网络安全标准实践指南——互联网平台新型腐败预防和处置要求(征求意见稿)》面向社会公开征求意见。如有意见或建议,请于2025年6月30日前反馈至秘书处

联系人:王寒生 010-64102730 wanghs@cesi.cn。

公安部刑侦局、国家反诈中心联合发布《2025版防范电信网络诈骗宣传手册》

为应对当前层出不穷、花样翻新的电信网络诈骗手法,切实提升群众防骗意识和识骗能力,近日,公安部刑侦局、国家反诈中心根据最新电信网络诈骗犯罪发案形势特点,编写了《2025版防范电信网络诈骗宣传手册》,正式向社会发布。《手册》通过“真实案例剖析+电诈套路拆解+核心反诈提示”的形式,为群众打造触手可及的“防诈盾牌”。

《手册》详细梳理了刷单返利、虚假网络投资理财、虚假购物服务、冒充电商物流客服、贷款征信、冒充领导熟人、冒充公检法、婚恋交友、网络游戏产品虚假交易、机票退改签等10类高发的电信网络诈骗类型,通过典型案例剖析,逐个解析诈骗套路,揭批作案手法,为易受骗群体“量身定制”反诈防骗提示。同时,《手册》详细介绍了前期公安部会同工信部、中国人民银行推出的七大反诈利器——国家反诈中心APP、96110预警劝阻专线、12381涉诈预警劝阻短信系统、全国移动电话卡“一证通查”、全国互联网账号“一证通查”、反诈名片、云闪付APP“一键查卡”,以及今年工信部推出的第八个反诈利器——跨境提醒服务,帮助群众有效甄别境外来电。此外,《手册》首次总结提炼了帮助群众快速破译骗局的20个防诈关键词,切实构筑拦截电信网络诈骗的“防火墙”。

消息来源:公安部刑侦局 公安部刑侦局、国家反诈中心联合发布《2025版防范电信网络诈骗宣传手册》

业内新闻速览

CNCERT提醒:防范BlackMoon变种HTTPBot僵尸网络的风险

国家互联网应急中心(CNCERT)6月18日发布《关于BlackMoon变种HTTPBot僵尸网络的风险提示》,指出CNCERT监测发现一种名为HTTPBot的DDoS僵尸网络。该僵尸网络控制者通过钓鱼等方式诱导Windows主机用户运行伪装成记事本等程序的木马文件,劫持Windows主机后通过C&C控制服务器向被劫持主机发送控制指令,对目标服务器的HTTP业务端口开展攻击。专家分析认为,这是BlackMoon僵尸网络的变种。

该木马基于Go语言开发,主要特征包括:硬编码C&C服务器域名(jjj.jjycc.cc,解析为104.233.144.23)、隐蔽运行、通过注册表实现自启动、与C&C服务器保持通信等。木马通常以类似Windows记事本程序的文件名(如notepadl.exe、notepar.exe)进行传播,通过钓鱼方式诱导用户执行。

HTTPBot内置7种针对HTTP协议的DDoS攻击模式,包括HttpAttack、HttpAutoAttack、HttpsFpDIAttack、WebSocketAttack、POSTAttack、BrowserAttack和CookieAttack。这些攻击模式采用动态混淆技术,使攻击流量与普通业务流量难以区分,并能绕过多种防护机制。

监测数据显示,2025年5月15日至6月9日期间,C2地址日通信IP数最高达33543个,平均27514个,累计有31.7万个IP地址与C2地址通信。CNCERT建议各单位、广大网民开展木马查杀,不点击来历不明的应用程序;封堵C&C控制服务器的域名解析请求,封禁与C&C控制服务器的网络连接。

工信部:关于防范KeeLoader恶意软件的风险提示

近日,工业和信息化部网络安全威胁和漏洞信息共享平台(CSTIS)监测发现KeeLoader恶意软件持续活跃,攻击者利用KeePass密码管理器的开源特性,分发木马化版本KeeLoader,安装Cobalt Strike信标并窃取凭证,可能导致数据泄露、系统瘫痪、勒索攻击等多重风险。

KeeLoader是攻击者利用开源密码管理器KeePass构建的恶意软件,其通过篡改KeePass源代码植入后门模块,形成集密码窃取、远程控制、勒索攻击于一体的复合型威胁。攻击者利用Bing广告推广仿冒的KeePass下载页面,诱导用户访问拼写错误域名(如keeppaswrd[.]com、keegass[.]com)并下载恶意安装包,该安装包保留原版功能且使用合法数字证书签名,极大降低用户警惕性。运行后,KeeLoader会安装Cobalt Strike信标实现远程控制,同时以明文形式导出用户密码数据库,从而获取网络、VPN和云服务的访问权限,以进一步实施权限提升和横向攻击。

建议相关单位和用户从官方渠道下载软件,警惕任何链接到广告中的网站,谨慎验证域名真伪,及时更新防病毒软件,实施全盘病毒查杀,并可通过及时修复安全漏洞、定期备份数据等措施,防范网络攻击风险。

消息来源:网络安全威胁和漏洞信息共享平台 关于防范KeeLoader恶意软件的风险提示

以色列和伊朗冲突蔓延至网络战场

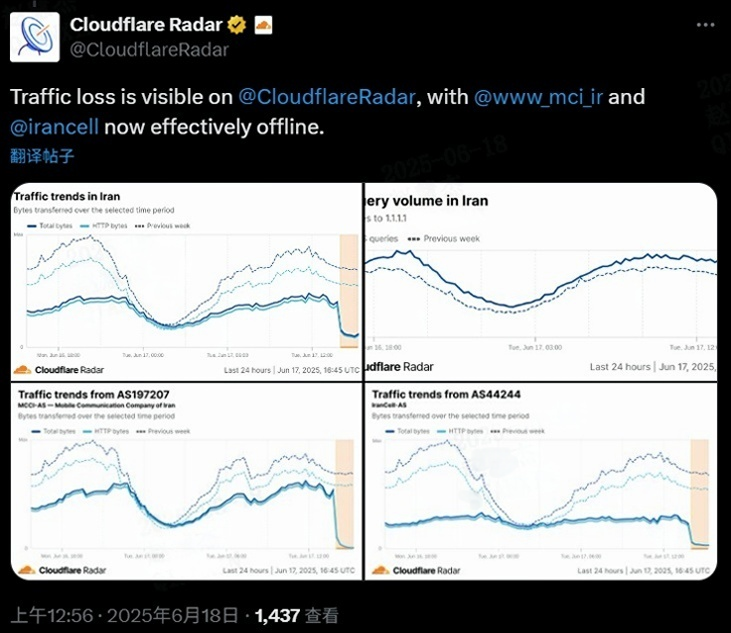

以色列与伊朗的冲突已从传统军事领域扩展至网络空间,双方通过国家支持的黑客组织及附属力量展开激烈对抗。2025年6月17日,以色列对伊朗发动大规模军事行动,包括协同打击和网络攻击,导致伊朗互联网服务几乎全面瘫痪。伊朗政府发言人表示,此举是为回应以色列的网络攻击,网速降低被描述为“暂时的、有针对性的、可控的”,旨在削弱对手的数字威胁。

亲以色列黑客网络攻击扰乱伊朗银行:与以色列军事情报机关相关的黑客组织“掠食性麻雀”攻击了伊朗最大银行塞帕银行,导致账户访问、取款及卡支付功能中断,多家分行关闭,部分政府雇员和安保人员遭遇工资延迟发放,加油站交易也受到影响。

亲巴勒斯坦黑客再次针对以色列目标:亲巴勒斯坦黑客组织handala声称对以色列石油公司Dekel、建筑公司YGN New Idan及互联网服务提供商099 Primo Telecommunications等目标发动攻击,窃取超2TB数据,并威胁将实施大规模导弹袭击。

伊朗命令官员放弃联网设备:伊朗革命卫队网络安全司令部要求官员及安全团队避免使用手机、智能手表、笔记本电脑等联网设备,以防止黑客攻击和数据篡改。

埃隆·马斯克在伊朗启动“星链”:

埃隆·马斯克宣布启动“星链”为伊朗提供卫星互联网服务,尽管伊朗政府限制访问,但该系统仍绕过审查,境内约3万至4万个终端持续运行。

伊朗互联网几乎陷入瘫痪:

伊朗民众面临严重通信限制,即时通讯应用、地图服务及部分西方社交平台被屏蔽,VPN访问也变得困难。伊朗国家信息网络(NIN)作为政府批准的封闭系统,成为国内主要信息渠道。

此次冲突升级凸显网络战在中东地缘政治中的关键作用,未来可能进一步加剧地区安全局势。

消息来源:安全内参 https://www.secrss.com/articles/79888

约10万纳税人账户遭恶意劫持,英国税务机关损失超4.5亿元

安全内参6月16日消息,英国税务海关总署(HMRC)因大规模网络钓鱼攻击损失约4700万英镑(约合人民币4.58亿元)。约10万名纳税人账户被犯罪团伙利用非法获取的个人信息注册或劫持,用于骗取退税。HMRC确认受影响用户不会遭受经济损失。

该事件始于去年,并且HMRC已经从那时起开始调查并采取行动,包括在国际范围内进行多次逮捕。副首席执行官Angela MacDonald强调这并非传统意义上的网络攻击,因为没有证据表明HMRC系统被入侵或数据被直接窃取。相反,犯罪分子是利用已泄露的个人信息来创建新的PAYE账户或访问现有账户以骗取退税。

HMRC已锁定所有受影响的账户,删除了登录信息,并将向受影响的纳税人发送正式信件通知他们账户已被保护。此外,在最近的一次财政委员会作证中,官员们提到HMRC在上一个纳税年度成功阻止了大约19亿英镑的欺诈行为。为了应对不断上升的跨境诈骗案件,英国银行和支付机构也被建议增强其国际支付环节的反欺诈措施。

消息来源:安全内参 https://www.secrss.com/articles/79819

来源:本安全周报所推送内容由网络收集整理而来,仅用于分享,并不意味着赞同其观点或证实其内容的真实性,部分内容推送时未能与原作者取得联系,若涉及版权问题,烦请原作者联系我们,我们会尽快删除处理,谢谢!